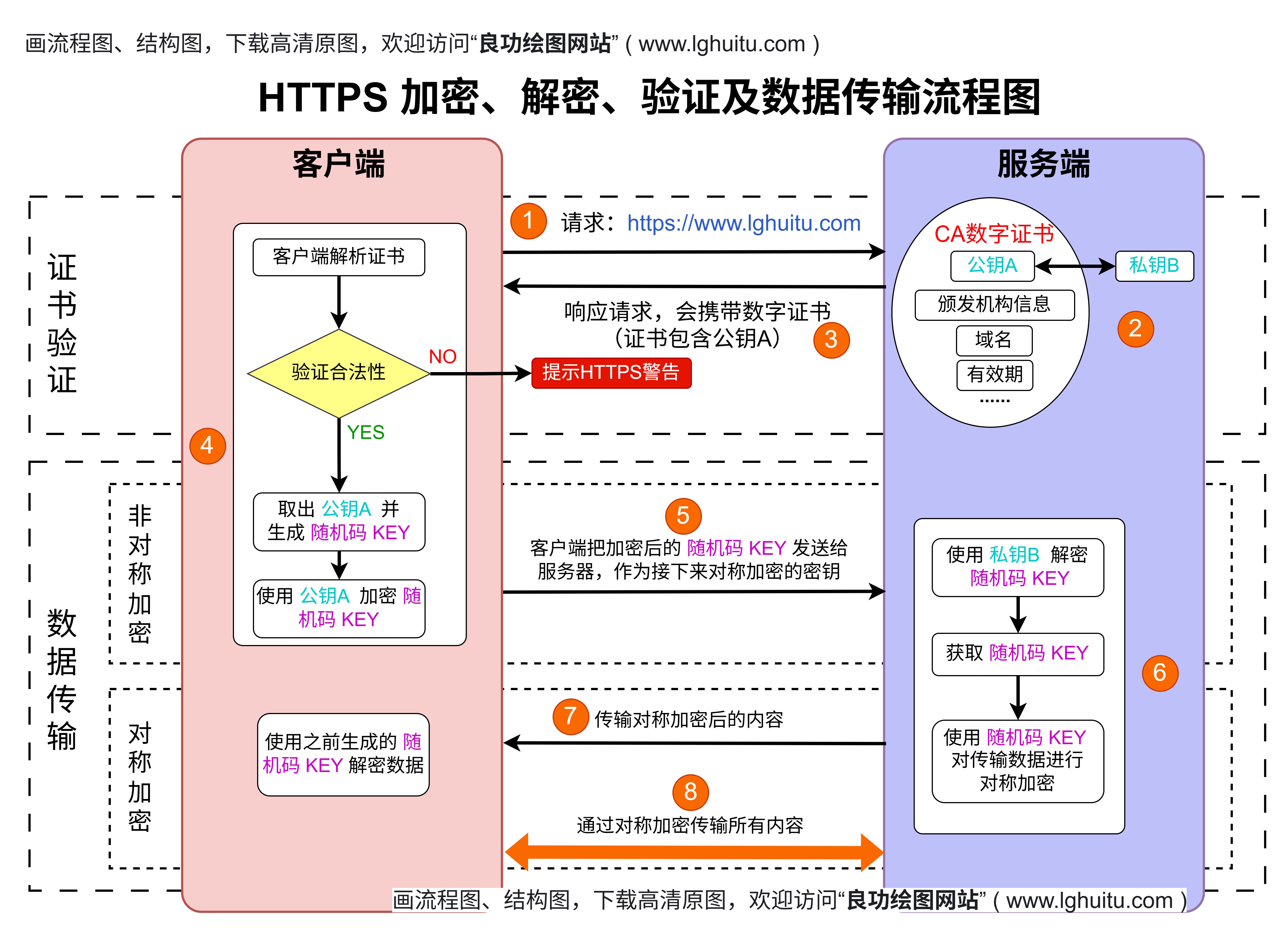

你会看到一个完整的旅程,从数据源触发开始,到最终的密文落地或解密返回,每一步都被明确标注、可追踪、可验证。这样的一张图,不只是美观,更是一种共同语言。团队中的产品、开发、运维、合规人员可以对照同一个蓝图,快速对齐对数据安全的认知与期望。

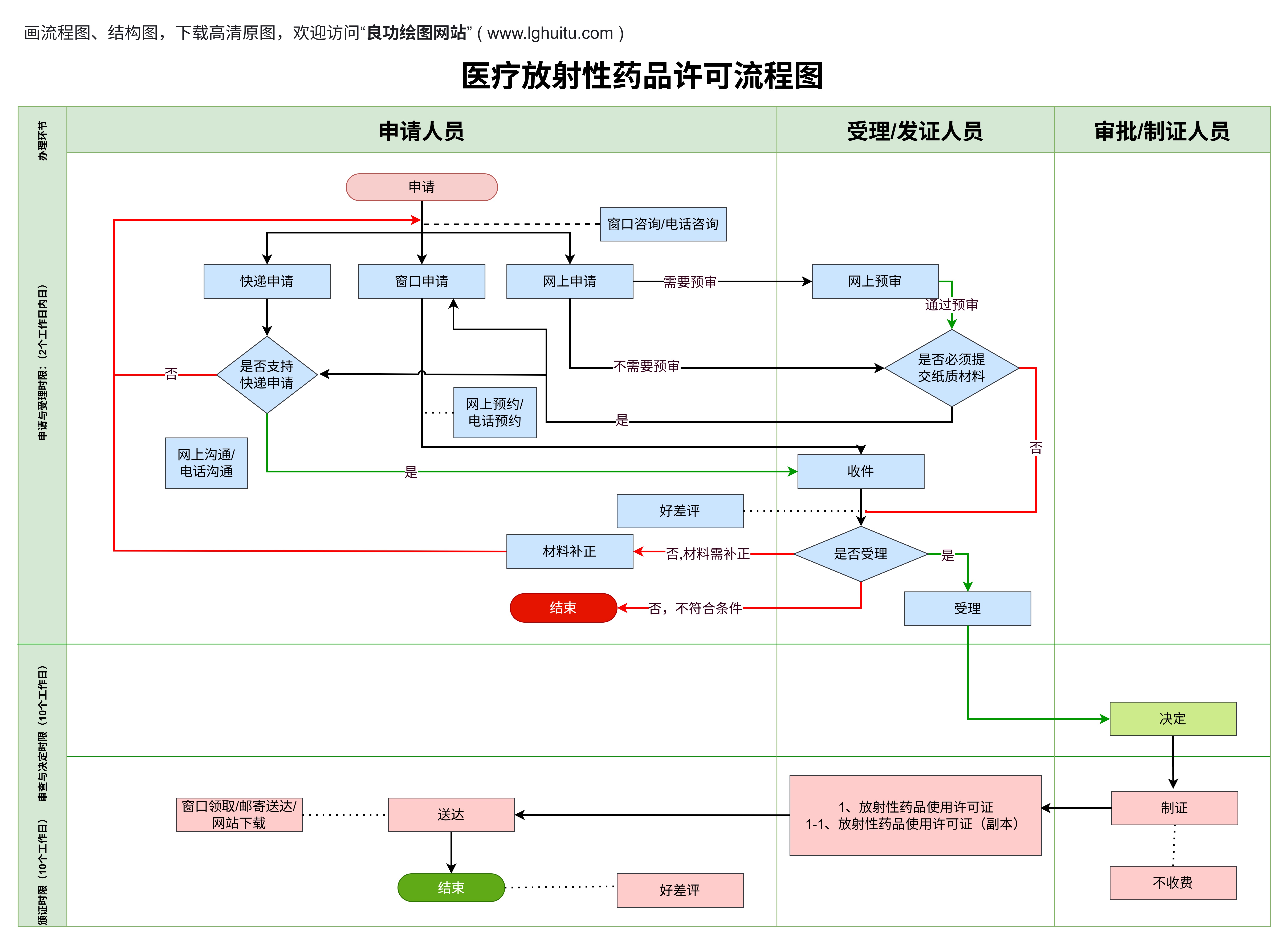

在流程图里,核心节点往往包括:数据输入、密钥获取、加密算法选择、密文生成、传输或存储、解密入口、数据完整性校验,以及结束节点。每一个节点都承载着实现细节,但对外保持简洁的表述,避免让复杂的实现细节把人卡住。比如“数据输入”并不等同于“原始明文暴露”,它可以是经过分类标记的数据、来自不同源的分区数据,接着进入“密钥获取”的阶段。

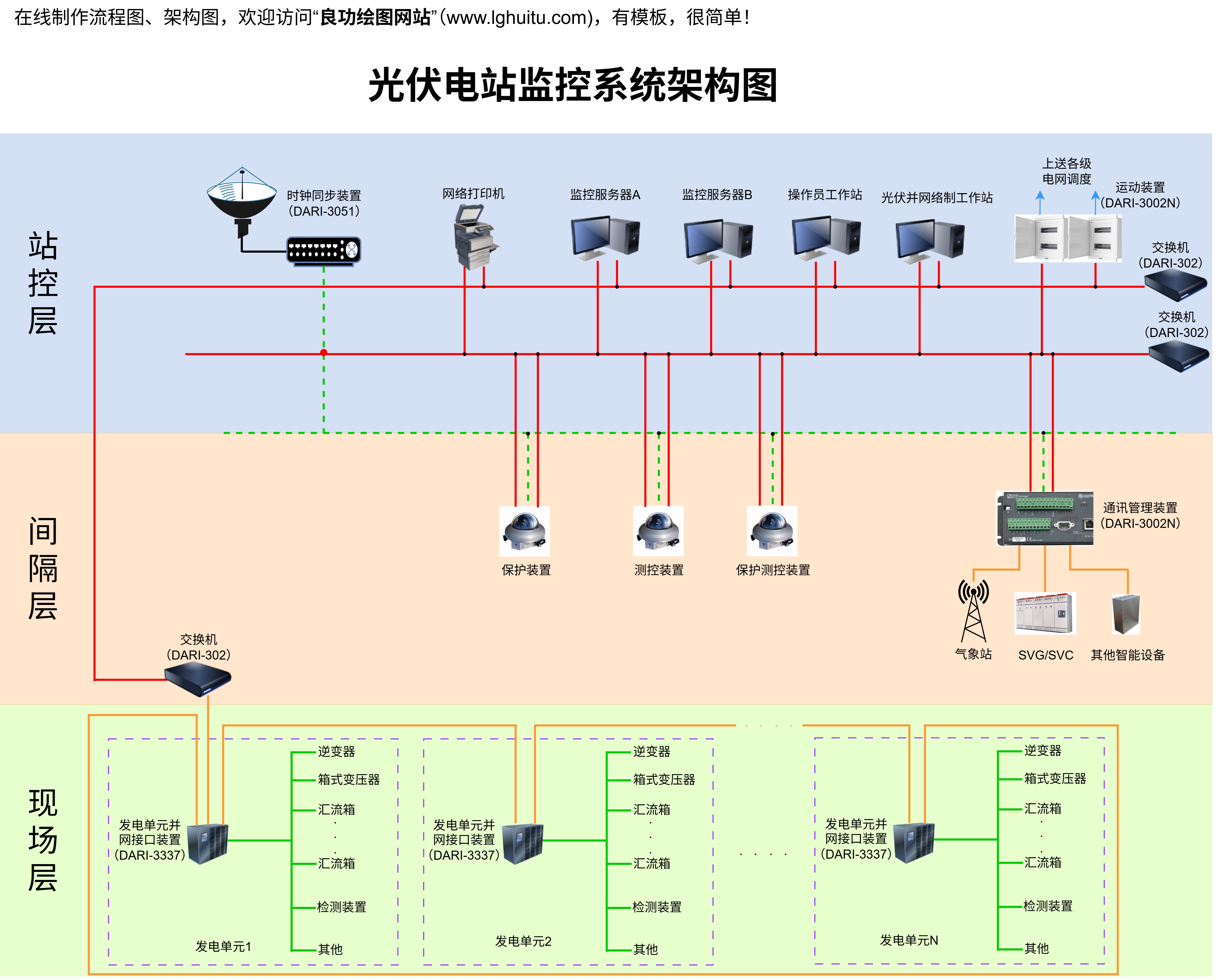

这样的分解让安全策略可以在不同源、不同流程之间保持一致性,哪怕你是云原生架构、混合云,甚至是边缘计算场景也能找到对应的位置。

除了核心流程,流程图会用不同的符号来帮助阅读。圆角矩形表示处理步骤,菱形代表决策点,带箭头的线缆则说明数据流向;泳道或分区帮助区分“在哪个系统、哪个服务、哪一层级”执行哪一段逻辑。把这些符号组合起来,你就拥有了一个可共享的“安全语言”,无论是新进成员还是跨区域协作团队,读懂这张图都像读懂一份清晰的操作手册。

密钥管理在这一张流程图中尤为关键。无论是对称密钥还是非对称密钥,或者两者的混合使用,都会在图中呈现出一条清晰的生命周期路径:生成、分发、存储、轮换、撤销、审计。每一个阶段都需要策略支撑:谁有权限获取密钥、在什么条件下可以轮换、密钥暴露风险的应急措施如何落地。

把密钥视为“数据的钥匙”并在图上明确标注,可以显著降低误用、误配和泄露的概率。

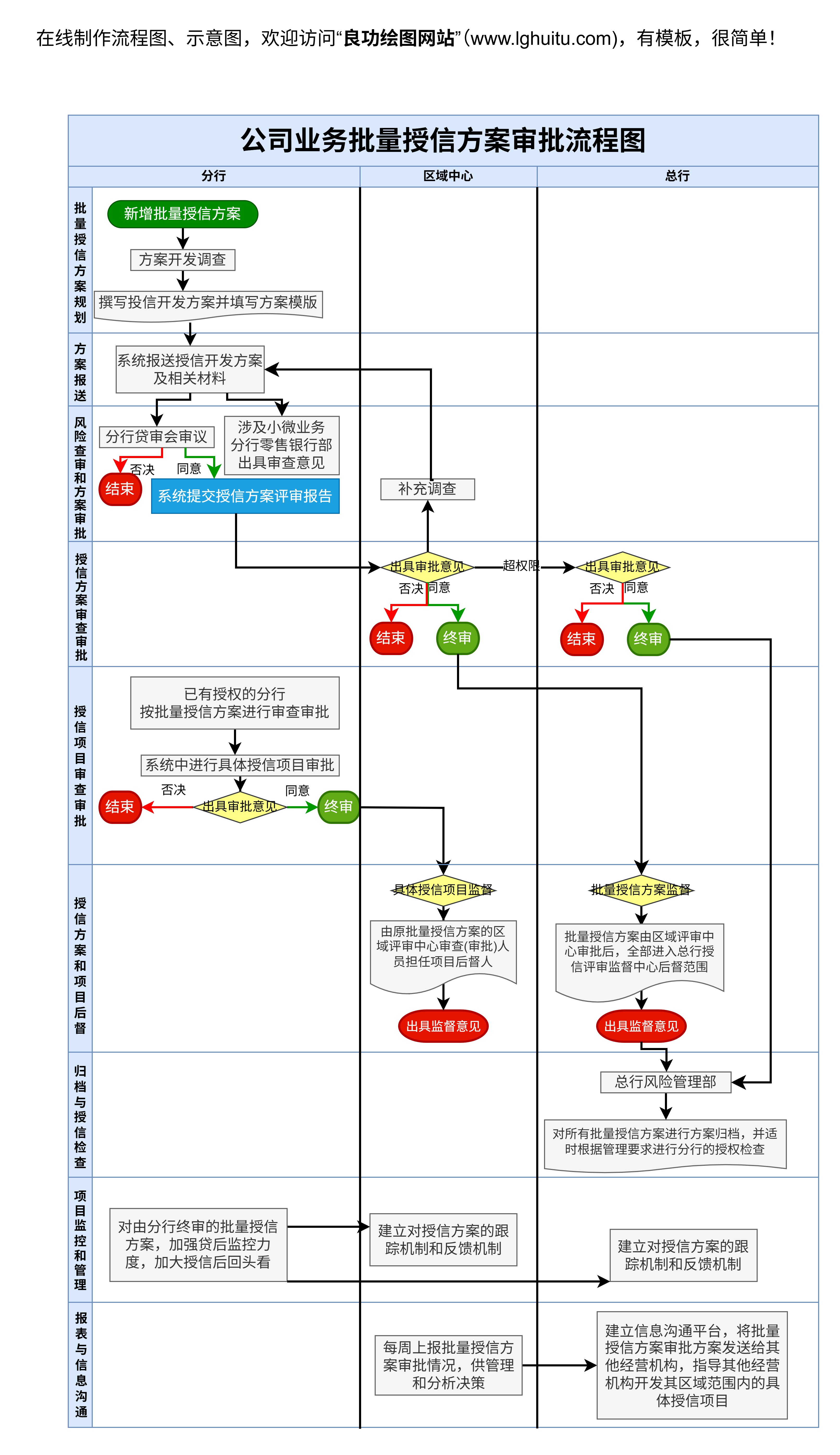

也正因为有这样的图形化表达,企业在进行架构设计、代码实现、合规评估时,能从“高层目标”快速对齐到“落地细节”的执行。你也可以在图上加入业务场景的标签:云端传输、移动端端到端、物联网设备、跨区域数据合规等。不同场景的加密需求并不矛盾,它们可以在同一张流程图上以分支、条件或并行的方式呈现,帮助团队从宏观到微观逐步落地。

若将安全看作一个可视化的工作流,流程图就是它的导航仪。它让抽象的安全原则具象化,让复杂的实现细节具备可验证的入口。随着你的系统规模与合规要求提升,这张图还能衍生出更多的子流程:如不同数据分类等级对应的加密策略、跨域信任管理、日志与审计的最小化权限原则等。

你会发现,流程图不是一次性完成的工程,而是随业务演进不断演化的活的地图。

本段的核心价值在于:以图形化语言统一认知、以生命周期为线索串联技术实现、以合规模块化管理提升协作效率。我们将把这张图从理论提升到落地落点,看看在云端、在边缘、在多源数据协同的真实场景中,如何把“加密流程图”真正变成可执行的安全实践。小标题二:在云端与边缘落地的加密流程图——从理论到可执行把加密流程图落地,最关键的一步是把抽象的节点转换为具体的实现要点:密钥的生成策略、密钥的分发机制、算法的选型、以及密文在传输与存储过程中的保护手段。

不同场景的落地难度不同,但流程图提供的结构化框架能够帮助你统一口径、快速对齐,确保安全策略在全栈生态中保持一致。

在传输层面的保护上,流程图通常会有两条并行的执行线:数据在“路上”与“在途”的保护。对数据在途,常见的做法是使用传输层加密(如TLS)并结合端到端加密的策略。流程图会显示需要的证书管理、证书轮换周期、以及中间证书的信任链有效性检查。对数据在路上,除了传输层保护,更需要在应用层实现加密逻辑。

这里会出现前端数据的对称加密、后端对称密钥的安全封装、以及必要的签名或哈希校验,以确保数据在经过多跳节点之后仍然保持完整性和不可篡改性。

数据静态存储时的保护也被清晰地落在图上。密钥和数据分离是一条基本原则:密钥通常不与数据同仓库存放,采用密钥库、硬件安全模块(HSM)或云密钥管理服务的组合来实现分离与保护。流程图会标注“密钥不可直接暴露给应用层”,并强调密钥轮换、访问日志、权限最小化与月度审计触发等要点。

对于静态数据的保护,还需要标注分类分级、最短生命周期原则以及定期的对称/非对称混合加密策略评估,以应对新出现的威胁模型。

端对端加密是流程图中的高阶场景,尤其在多服务、多区域协作的架构中极具挑战。此时,图中会出现“密钥协商”和“对称密钥的分发封装”两个关键步骤:一个安全的密钥协商过程,通常需要非对称加密或公钥基础设施来确保对称密钥的安全传输;接着,在应用层完成数据的对称加密与解密,只有最终接收端具备解密所需密钥。

流程图在此处不仅描述流程,还会给出失败回滚、容错处理以及对边缘设备的密钥管理策略,避免边缘设备被误授权或遗失后带来风险。

混合加密是云原生和边缘场景的常见实践。图中会有“前端使用对称算法快速加密,后端使用非对称算法传输对称密钥”的分支,以及密钥更新、撤销、和证书吊销的处理路径。通过可视化的分支,你可以清晰地看到在不同网络拓扑下的数据保护边界,确保不会因为流程复杂而导致薄弱环节。

对企业来说,这意味着你可以在流程图上预设多个部署选项,根据实际资源与需求来切换实现方式,而不需要重新设计整个安全架构。

为了让图真正成为“执行的蓝图”,本平台提供了自动化能力:可以把流程图中的节点转化为具体的策略、配置和自动化测试用例。比如,当图中标注“密钥轮换”时,系统自动触发轮换计划、更新密钥引用、并在日志中标注轮换结果和风险评估。这样一来,安全对话从纸面走到云端、从设计走到运维,变成了可执行的合规动作。

你还可以将图与监控告警联动——一旦发现异常访问、证书过期、或者密钥使用异常,系统就会在图中对应的节点发出警报并启动应急流程。

落地要有清晰的评估与持续改进。流程图应当成为持续改进的载体,而不是一次性的合规文件。通过定期的自检、演练和安全审计,图中的流程会不断微调,从而更好地适应业务变化、法规变化和威胁画像的演进。一个成熟的加密流程图,能够在不牺牲效率的前提下,提供全链路的安全护盾,帮助企业在数字化转型中保持信任与合规。

若你希望把这份可视化的加密蓝图真正落实到日常工作中,我们提供的解决方案能够帮助你:一键导入现有系统结构,自动生成标准化的流程图和执行清单;基于图形化定义,自动产出密钥管理、访问控制、日志审计、合规报告等策略配置;并支持在云、容器、边缘等多场景下的落地执行。

想要了解更多,可以预约演示,我们一起把这张“加密技术流程图”变成你团队的每日工作语言。

结尾处的小结与行动呼吁:如果你正为数据保护而苦恼,或是在多云环境中寻找一份清晰的安全蓝图,这张流程图就是一个强有力的起点。它不是一个单独的工具,而是一种协作语言,一种让不同角色在同一节拍上前进的方式。现在就迈出第一步,看看你的数据在这张图里会走向哪里。