2023年全球数据泄露平均成本达435万美元(IBM数据),而80%的企业安全事件源于内部流程漏洞。信息安全管理体系(ISMS)流程图正是将抽象的安全策略转化为可视化行动指南的关键工具。它如同企业的“数字作战沙盘”,将分散的安全控制点串联成有机网络,帮助管理者在复杂的技术环境中快速定位薄弱环节。

以某跨国制造企业为例,其曾因供应链系统访问权限混乱导致设计图纸泄露。在引入ISMS流程图后,通过权限管理模块的流程可视化,仅用3个月就将未授权访问事件降低72%。这印证了流程图在风险控制中的实战价值——它不仅是合规性文件,更是动态风险管理的决策支持系统。

风险导向的模块化设计基于ISO27001标准,流程图需围绕资产识别(AssetIdentification)、威胁评估(ThreatAssessment)、脆弱性分析(VulnerabilityAnalysis)三大核心展开。每个模块采用“输入-处理-输出”模型,例如在数据加密流程中,明确标注密钥生成、存储、轮换的具体触发条件。

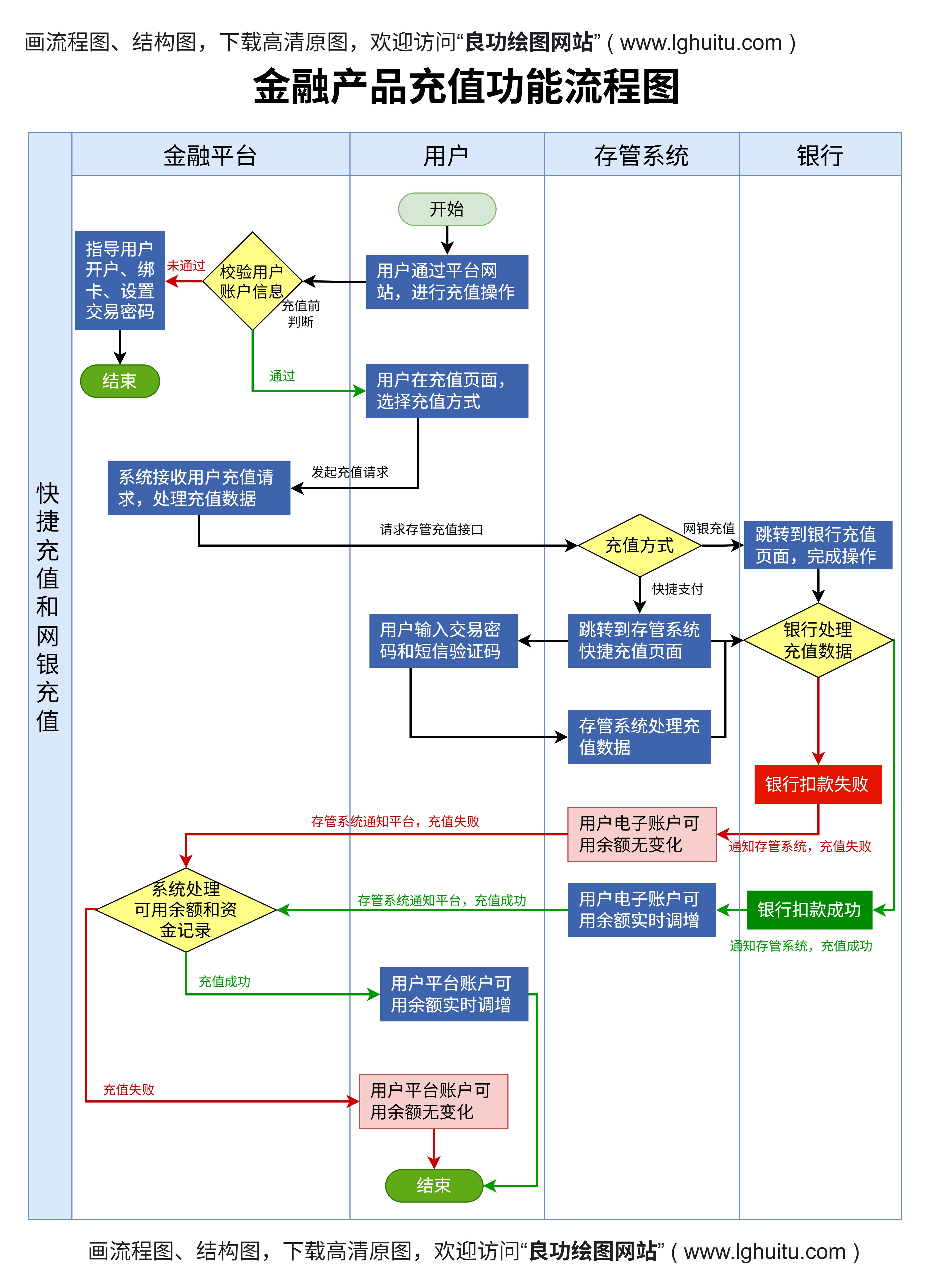

PDCA循环的动态嵌入在流程图架构中融入计划(Plan)-执行(Do)-检查(Check)-改进(Act)的闭环机制。某金融科技公司通过在流程图中设置季度穿透式检查节点,使安全策略更新周期从6个月缩短至45天。

角色权限的矩阵式呈现采用RACI模型(负责、批准、咨询、知会)标注每个流程节点的责任人。某医疗集团在患者数据管理流程中,通过颜色编码区分医生、护士、IT管理员的权限边界,使权限越界事件减少89%。

异常路径的应急预演在主干流程旁设置“应急通道”,标注数据泄露、系统宕机等场景的处置流程。某电商平台的双11流量洪峰应对方案中,预先设计的服务器扩容流程图使其在流量激增300%时仍保持99.99%可用性。

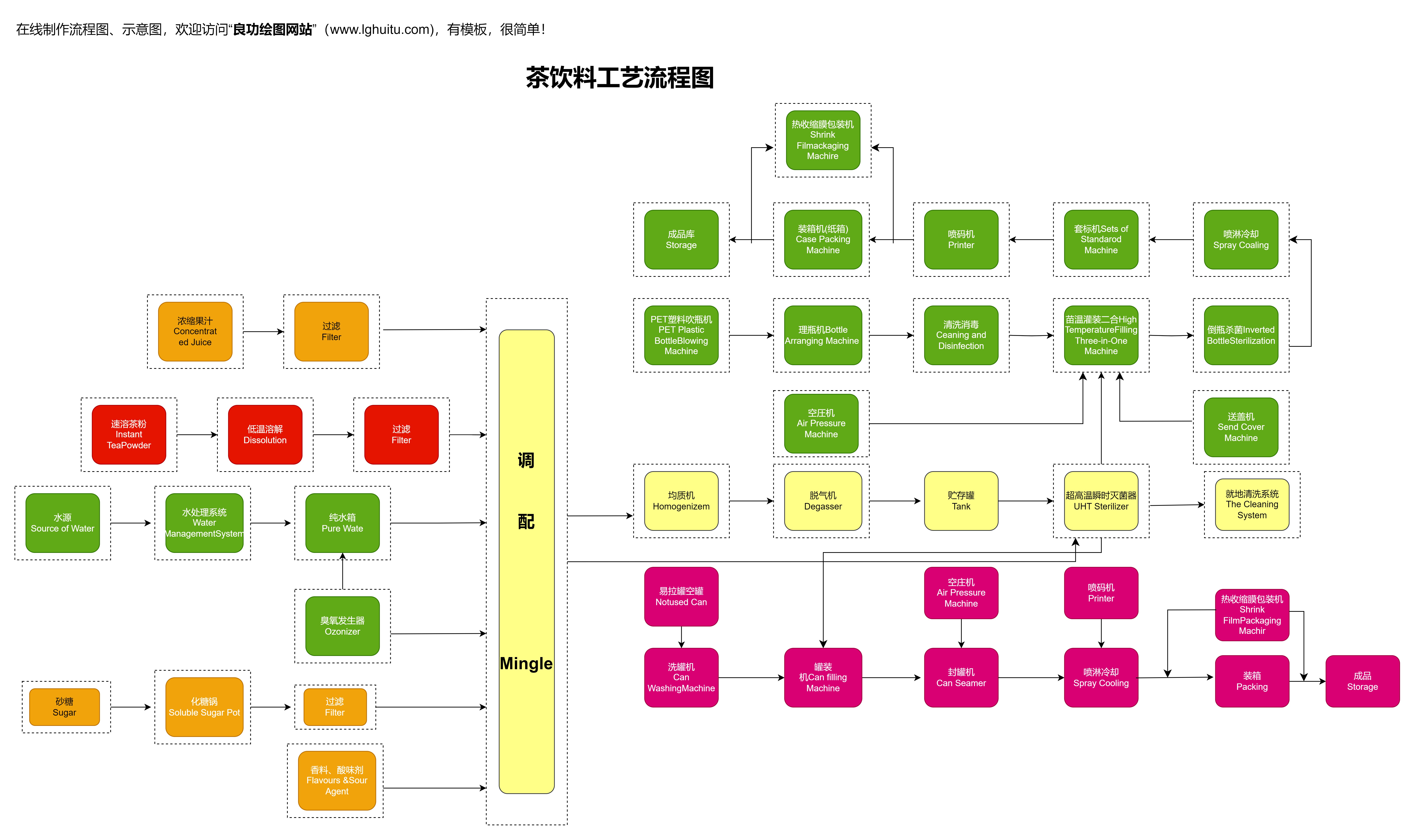

资产测绘阶段(耗时占比20%)使用资产清单矩阵表,按机密性、完整性、可用性(CIA三要素)对数据、系统、人员进行分类标注。某能源企业通过三维坐标轴建模,精准识别出占企业价值68%的核心资产集群。

威胁建模阶段(耗时30%)采用STRIDE模型(欺骗、篡改、抵赖、信息泄露、拒绝服务、权限提升)进行攻击面分析。某政府机构通过模拟APT攻击路径,在流程图中提前部署流量监测与行为分析控制点。

控制措施设计阶段(耗时40%)根据ISO27002标准选择适当控制项,某银行在支付系统流程中嵌套了“双人复核+区块链存证”的双重验证机制。

验证优化阶段(耗时10%)通过桌面推演(TabletopExercise)和红蓝对抗测试持续迭代。某云计算服务商经过7次流程沙盘推演,将事件响应时间从4小时压缩至18分钟。

调研显示,43%企业的ISMS流程图沦为“墙上的装饰品”,其根本症结在于流程与业务的脱节。真正的落地需要三个支点:

在云原生架构中,某互联网公司将Kubernetes集群管理流程与安全审计流程深度耦合,实现配置变更的实时合规检查采用低代码平台构建可视化流程引擎,某零售企业使业务部门可自主配置数据访问审批流

设立跨部门的流程治理委员会,某汽车制造商通过“安全流程日”活动,使各部门提出127项流程优化建议将流程图执行纳入KPI考核,某证券公司对未按流程操作的部门实施“安全积分扣减”制度

开发AR版流程图培训系统,某制造工厂通过虚拟现实演练使员工安全意识达标率提升至98%设立“流程优化创新奖”,某科技公司年度征集到356个流程改进方案

随着AI技术的渗透,ISMS流程图正经历三大变革:

动态风险预测系统某保险集团引入机器学习模型,在流程图中嵌入风险预警模块。当用户行为偏离基线30%时,系统自动触发二次认证流程,误报率较传统规则引擎降低57%。

自动化响应链路基于SOAR(安全编排自动化与响应)技术,某金融机构构建了从威胁检测到处置的闭环流程。在最近的勒索软件事件中,系统在22秒内完成流量隔离、备份恢复等17个动作。

数字孪生仿真测试某智慧城市运营商建立网络空间的“数字镜像”,在虚拟环境中测试5000+种攻击场景对流程图的影响,提前修复83%的潜在漏洞。

当流程图完成从“被动防御”到“主动赋能”的转变,其价值将突破安全边界:

某生物医药企业将研发数据管理流程与专利申报流程打通,使核心技术披露风险降低90%的知识产权商业化周期缩短6个月某物流公司通过优化供应商安全评估流程,将其纳入客户服务SLA,成功中标价值2.3亿美元的政府订单

在Gartner预测的2025年“网络安全网格架构”趋势下,ISMS流程图将成为企业数字生态的“连接器”。它不仅守护着数据资产的安全,更在重塑商业模式的创新基因——因为在这个万物互联的时代,最好的防御永远是精心设计的进攻。